Network Shield

Protección programable en la capa de red en la arquitectura distribuida de Azion. Filtra tráfico por IP/CIDR, ASN y geolocalización antes de que llegue al origen, en entornos multi-cloud, híbridos u on-premises.

edge locations filtrando tráfico globalmente

tiempo de propagación para actualizaciones de listas de red

del tráfico no deseado bloqueado antes de llegar al origen

Bloquea amenazas en la capa de red antes de consumir recursos

Bloquea tráfico antes del origen

Utiliza Network Lists con direcciones IP, bloques CIDR, ASNs y países combinadas con el Rules Engine para aplicar políticas de defensa en capas.

Evita consumo innecesario de ancho de banda

Bloquea tráfico abusivo en la infraestructura distribuida para que tus servidores nunca procesen solicitudes maliciosas.

Propaga reglas en segundos

Actualiza Network Lists desde el Console o vía API y aplica cambios globalmente en segundos, sin interrupciones ni ventanas de indisponibilidad.

"Azion nos protegió de ciberataques sofisticados y nos permitió modernizar nuestra infraestructura, reducir costos y ofrecer las mejores experiencias de compra a millones de clientes en toda América Latina."

Allan Monteiro

CISO y Director de Tecnología

Reconocido como High Performer por G2 — Winter 2026

Network Shield es parte de la plataforma de Firewall de Azion, calificada con 4.5/5 estrellas por profesionales de seguridad en todo el mundo por facilidad de uso, rendimiento y soporte al cliente.

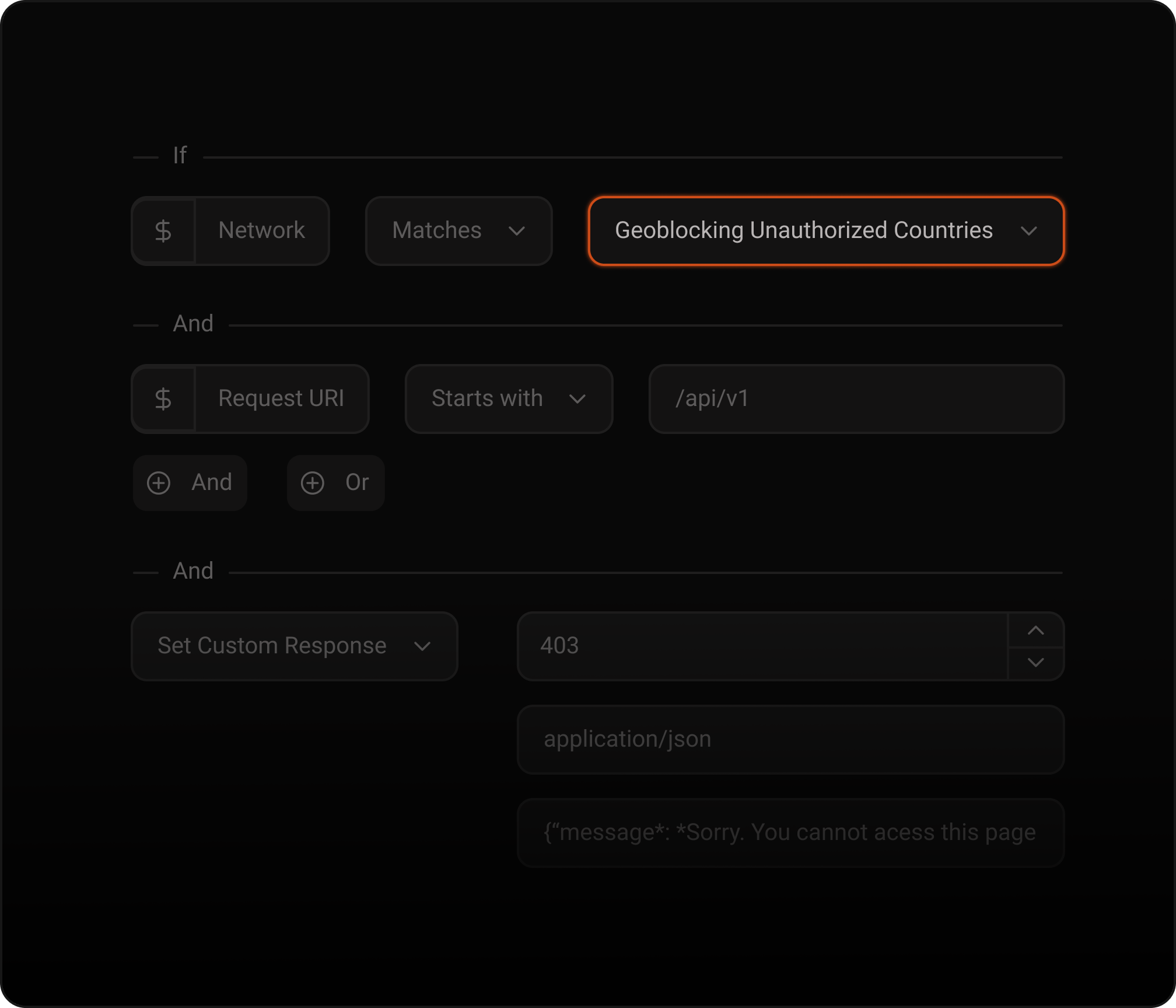

Seguridad programable a nivel de red

Define políticas de acceso combinando IPs, bloques CIDR, geolocalización, ASNs y reputación directamente en el Firewall Rules Engine. Las actualizaciones se propagan automáticamente sin interrupciones de servicio.

Control de tráfico basado en reglas

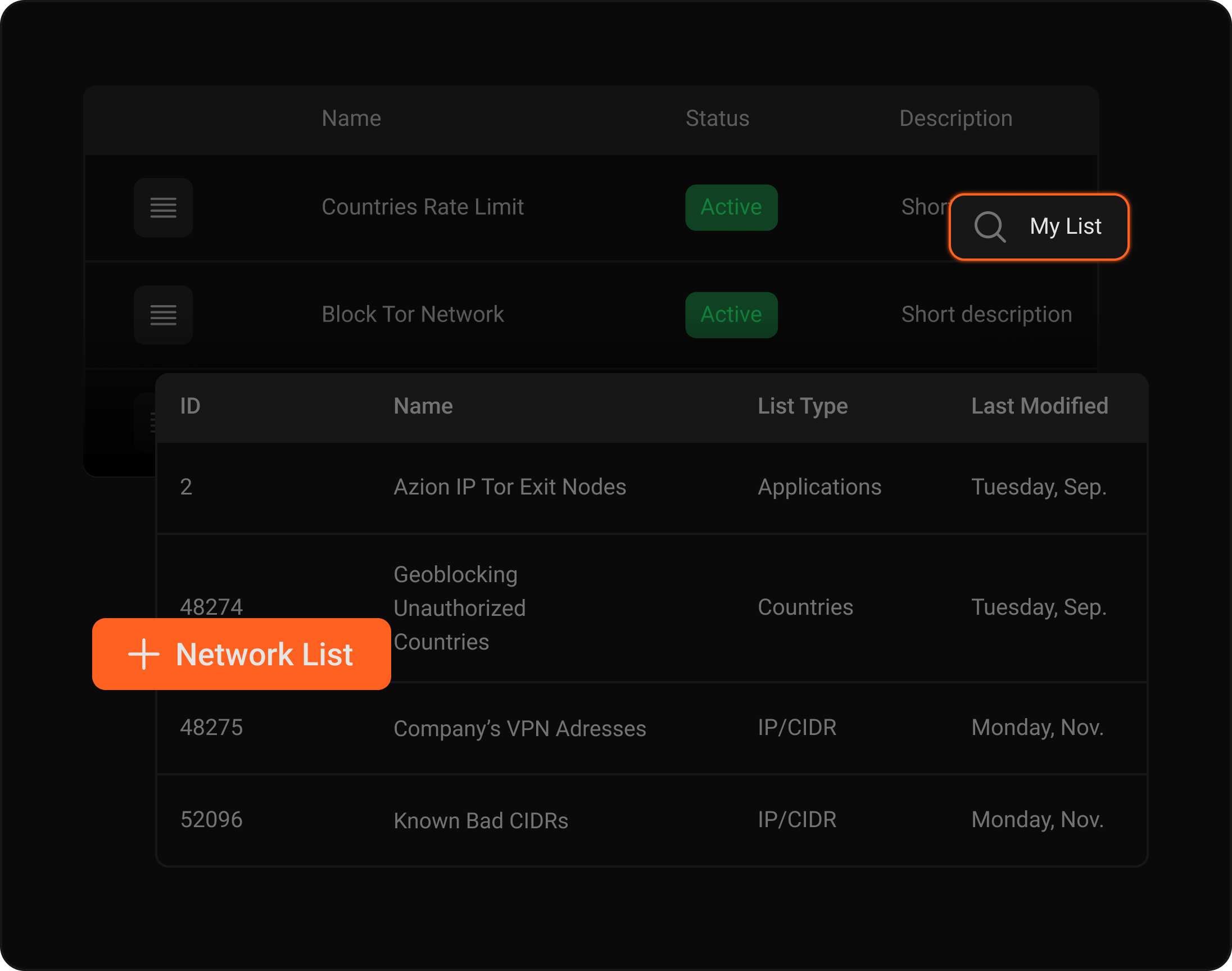

Crea allowlists y blocklists usando IPs, ASNs, países o listas administradas por Azion como Tor Exit Nodes. Comparte políticas entre múltiples firewalls para mantener protección consistente a escala.

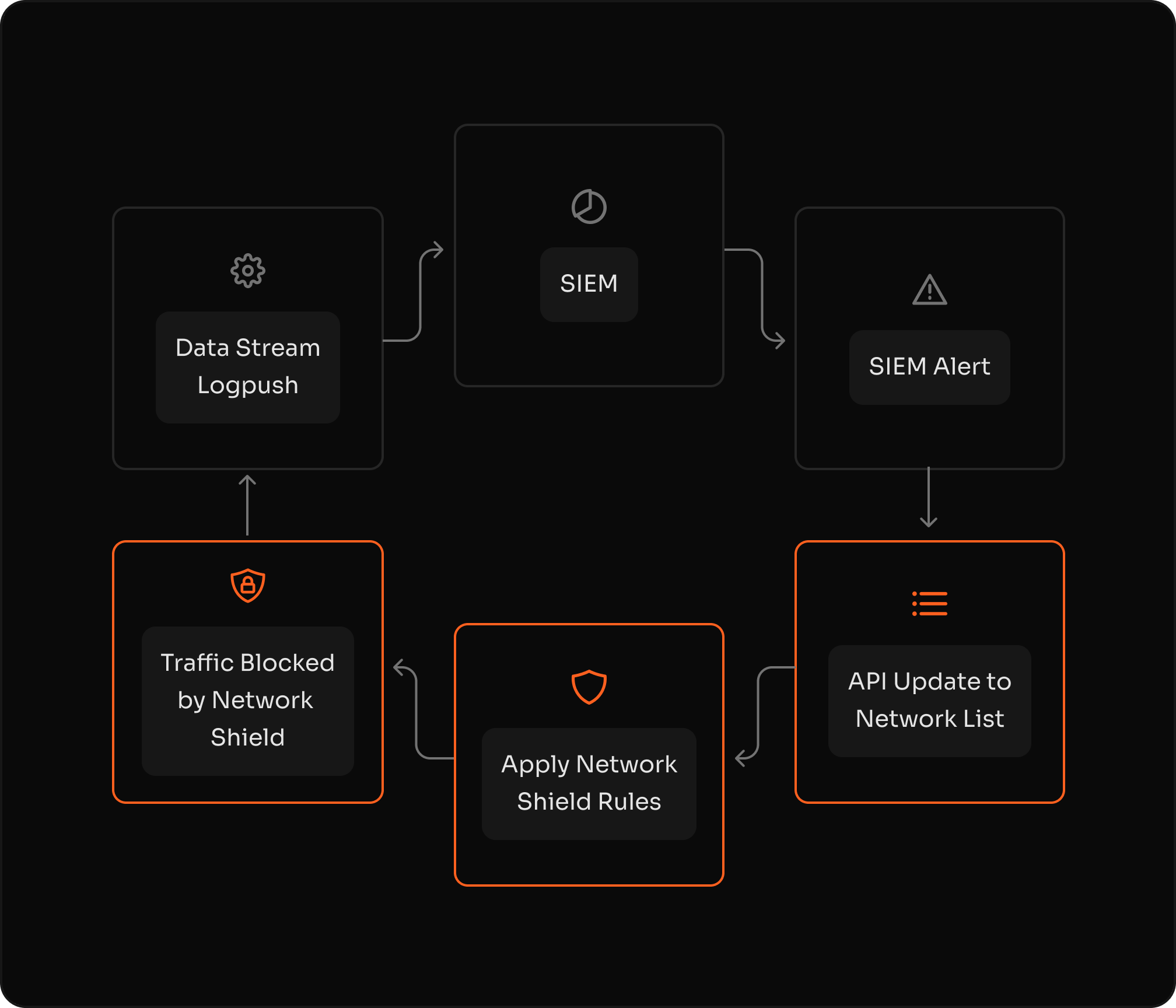

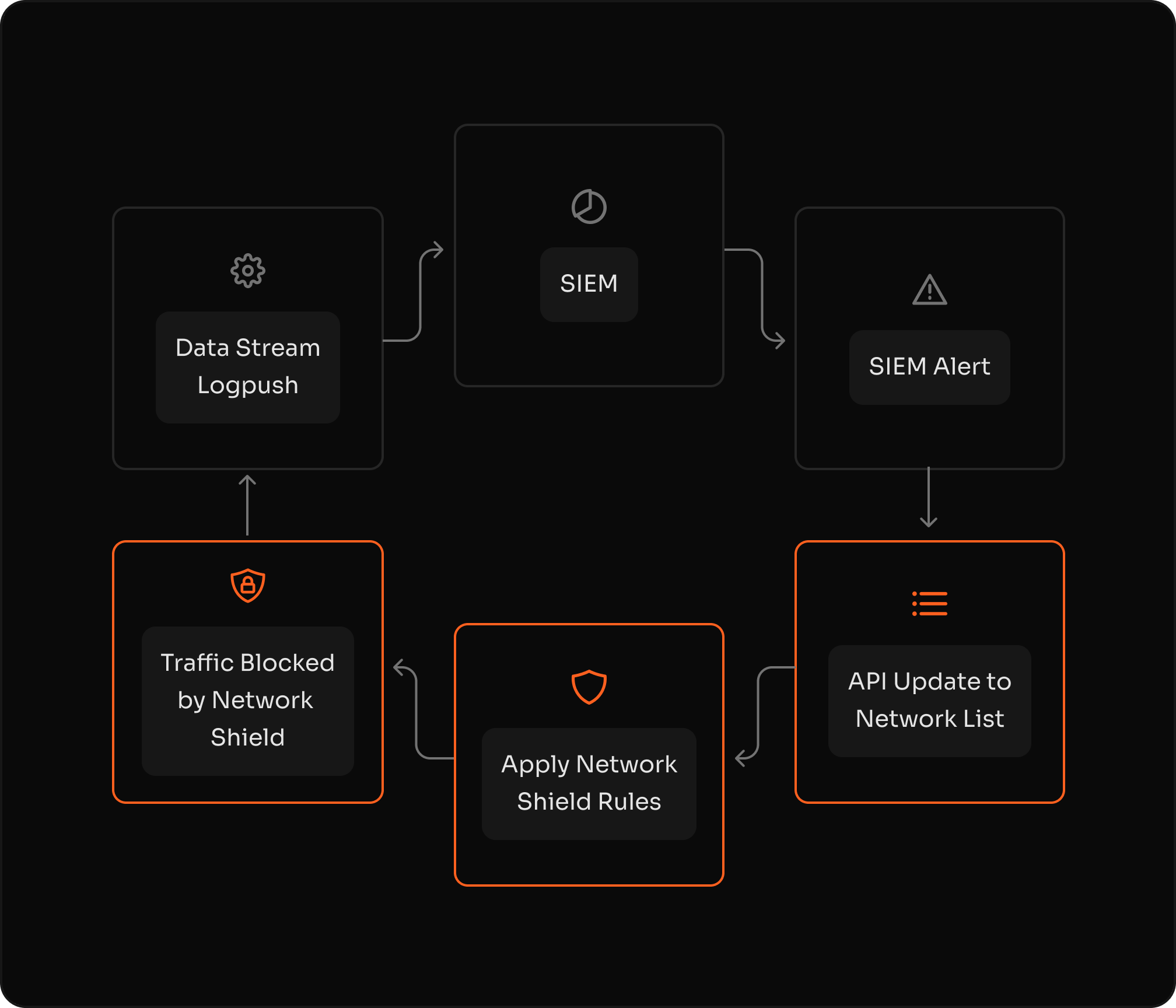

Respuesta automatizada basada en eventos

Envía eventos a tu SIEM en tiempo real y actualiza Network Lists automáticamente vía API. Los cambios se aplican en segundos para adaptarse dinámicamente a nuevos riesgos.

Protege tu infraestructura con Origin Shield

Restringe el tráfico entrante hacia tus servidores únicamente a direcciones IP confiables. La Network List dinámica es mantenida automáticamente, permitiendo crear un perímetro Layer 3/4 que bloquea accesos directos desde internet pública.

Protección para múltiples casos de uso

Preguntas Frecuentes

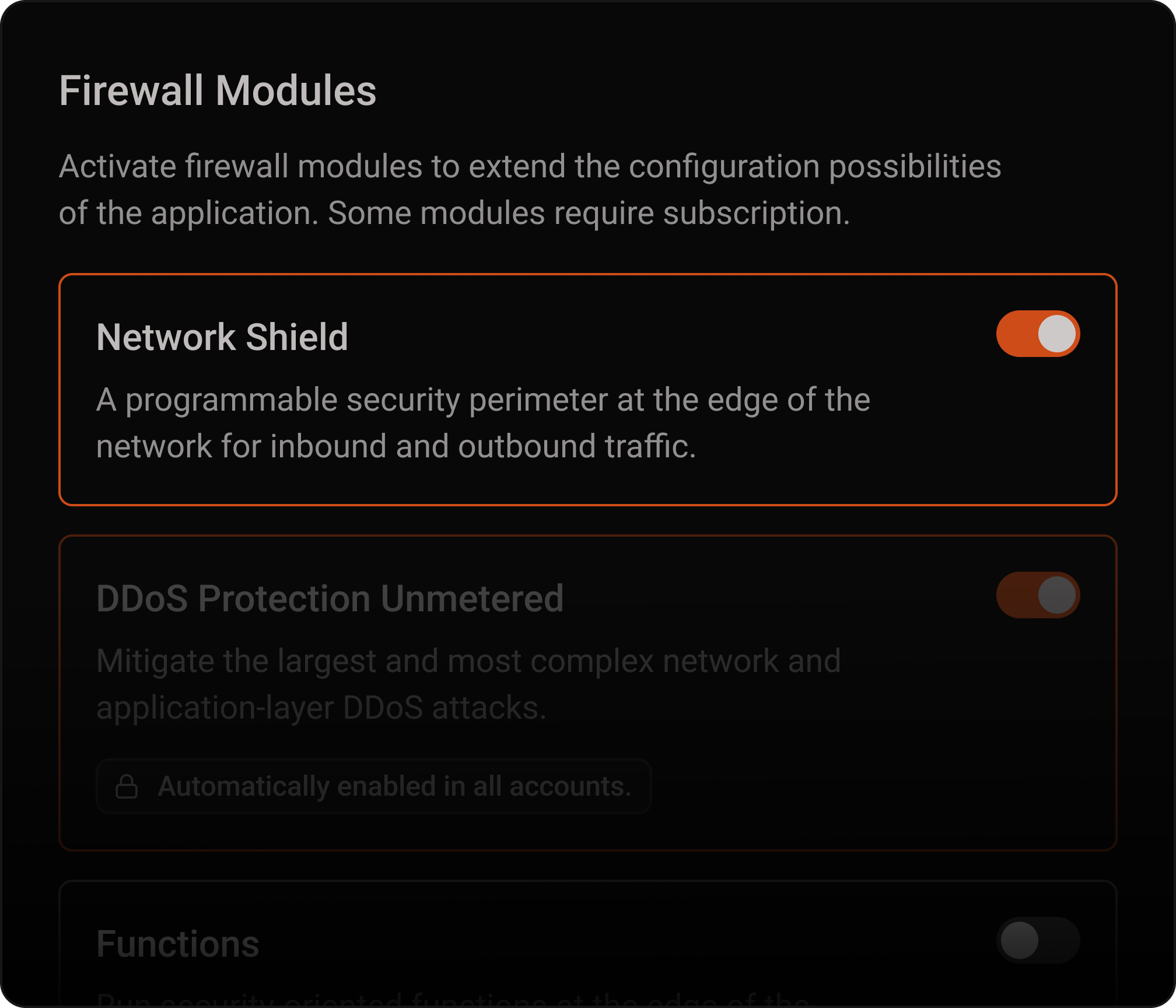

¿Qué es Network Shield y cómo funciona?

Network Shield es un módulo de Firewall en la Azion Web Platform que proporciona protección programable en la capa de red. Te permite crear Network Lists basadas en direcciones IP/CIDR, Autonomous System Numbers (ASNs) y países (geolocalización), y luego referenciar esas listas en el Firewall Rules Engine para bloquear, denegar o limitar tráfico. Cuando una solicitud llega a un edge location de Azion, se evalúa según las reglas configuradas y las network lists — filtrando ofensores conocidos antes de que la solicitud alcance tu infraestructura.

¿Cuál es la diferencia entre Network Shield y un Web Application Firewall (WAF)?

Network Shield opera en la capa de red (Layer 3/4), filtrando tráfico basado en direcciones IP, bloques CIDR, ASNs y geolocalización antes de que las solicitudes sean procesadas. WAF opera en la capa de aplicación (Layer 7), analizando el contenido de solicitudes HTTP/HTTPS para detectar ataques como SQL injection y XSS. Ambos son módulos dentro del Firewall de Azion y pueden combinarse en la misma configuración de firewall para una protección integral — Network Shield bloquea actores maliciosos conocidos y regiones, mientras que WAF inspecciona el contenido de las solicitudes permitidas para amenazas a nivel de aplicación.

¿Qué tipos de Network Lists puedo crear?

Network Shield soporta tres tipos de Network Lists: listas de IP/CIDR para bloquear o permitir direcciones IP específicas y rangos CIDR, listas de ASN para filtrar tráfico por Autonomous System Number (grupos de redes IP gestionadas por operadores específicos), y listas de País para control de acceso basado en geolocalización. También puedes usar listas gestionadas por Azion como la lista de Tor Exit Nodes, que es mantenida y actualizada automáticamente por el equipo de seguridad de Azion.

¿Qué tan rápido se propagan las actualizaciones de Network Lists?

Las actualizaciones de Network Lists se propagan por toda la red edge global de Azion en segundos. Cuando actualizas una lista a través de la Consola o API, los cambios se aplican automáticamente a todos los firewalls que referencian esa lista — sin ninguna interrupción del servicio ni ventana de inactividad. Esta propagación casi instantánea permite respuesta a amenazas en tiempo real, permitiendo que tus herramientas de automatización de seguridad actualicen blocklists y vean efectos inmediatos en todos los edge locations.

¿Puedo compartir Network Lists entre múltiples firewalls?

Sí. Una sola Network List puede asociarse con múltiples firewalls y reglas. Cuando actualizas la lista, los cambios se propagan automáticamente a todos los firewalls asociados. Este enfoque de gestión centralizada garantiza políticas de seguridad consistentes en todas tus aplicaciones, sin duplicar configuración ni arriesgar divergencia de políticas entre entornos.

¿Qué es Origin Shield y cómo se relaciona con Network Shield?

Origin Shield es un complemento de seguridad que proporciona una Network List dinámica que contiene todas las direcciones IP/CIDR utilizadas por la infraestructura de Azion. Al configurar el firewall de tu servidor de origen para aceptar tráfico solo desde direcciones de Origin Shield, creas un perímetro Layer 3/4 que bloquea todo acceso externo directo a tu origen. Origin Shield requiere que el módulo Network Shield esté habilitado y es mantenido automáticamente por Azion, con los clientes notificados 7 días antes de cualquier cambio en la lista de IPs.

¿Cuánto cuesta Network Shield?

Network Shield está incluido como un módulo dentro del producto Firewall de Azion. Puedes comenzar con US$ 300 en créditos gratuitos para probar el servicio sin necesidad de tarjeta de crédito. El precio está basado en uso, sin tarifas ocultas ni costos de infraestructura. Como Network Shield bloquea tráfico no deseado en el edge antes de que llegue a tu origen, la mayoría de los clientes obtiene ahorros significativos en ancho de banda e infraestructura. Para precios detallados, visita la página de precios.

¿Puedo automatizar las actualizaciones de Network Lists con mi SIEM o herramientas de seguridad?

Sí. Network Shield se integra con tu infraestructura de seguridad existente a través de la API de Azion. Envía eventos de seguridad en tiempo real a tu SIEM usando Data Stream, y luego usa playbooks automatizados para actualizar Network Lists vía API con efectos propagados en segundos. También puedes usar Functions para implementar lógica programable por solicitud, habilitando respuesta dinámica a amenazas que se adapta a patrones de ataque en evolución sin intervención manual.

Acceso a todos los productos.